黑客如何入侵一个facebook帐号

一位白帽子利用Facebook重置密码机制上的漏洞,成功取得用户账号权限

来自加利福利亚的 Gurkirat Singh最近发现一个存在于facebook密码重置机制上的漏洞,能够让黑客完全获得受害人Facebook上的账户权限。

最近国外的一位白帽子,向众人证明了破解一个facebook帐号的可操作性,而且只需借助一些基础的计算机技术就可能实现。不管的帐号设置多么复杂的强密码,或者采取了怎样额外的安全措施,都有可能被破解。这并不是危言耸听,来自加利福利亚的 Gurkirat Singh最近发现一个存在于facebook密码重置机制上的漏洞,能够让黑客完全获得受害人Facebook上的账户权限。包括能看到你的聊天记录,银行卡支付记录等等。

如何破解多个Facebook帐号

这种网络攻击的原理很简单,但复现起来还是有一定难度。当你试图重置你的帐号密码时,你的Facebook会生成一个6位的随机验证码,以帮助你完成而密码重置操作,而这样的随机验证码组合会有10^6,也就是100万种组合。

“那么就存在这样一种可能性,如果有100万用户在短时间内,均提出了重置密码的请求,并且暂未使用6位验证码重置自己的密码,那么接下来第100万零1个用户在发起重置密码请求的时候,很可能会收到跟上一批次某个用户相同的验证码”

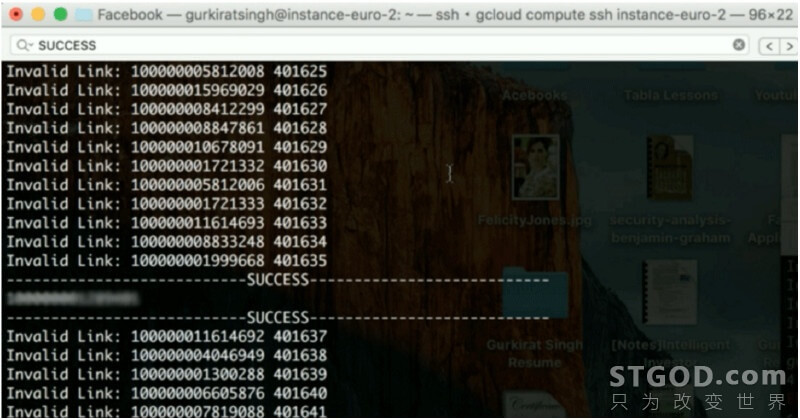

借由这个猜测,Gurkirat首先通过简单的技术手段,收集到200万个有效的Facebook用户ID,使用代理服务器,实现在短时间内模拟200万个用户同时发起密码重置请求,目的是为了尽量穷尽6位验证码所有的组合情况。之后,Gurkirat使用随机的6位验证码,例如666666,通过暴力破解的方式,对刚刚提出密码重置需求的200个用户,进行验证,那么极有可能Gurkirat的随机验证码“666666”,刚好对应到这200万个用户中的某一个或者某几个,进而借由此验证码重置密码,进而取得你的Facebook帐号权限。

其实早在2016年5月,Gurkirat就曾向Facebook团队提交过此漏洞,不过当时Facebook方面认为漏洞复现成本过高,有些难以实现,直至最近,Gurkirat利用上述流程复现了漏洞。Facebook团队确认了该漏洞并发布了补丁,而Gurkirat本人也被授予了500$的漏洞发现奖励。

如何保护的facebook帐号安全

为了避免已经被发现,和尚未被发现漏洞对用户的帐号再次造成影响,推荐用户使用下列方法提高账户安全:

添加二次验证:如果有人使用新的设备或者在新的页面登录你的Facebook帐号时,你帐号所绑定的手机会收到6位验证码短信,为你的登录添加了二次保障。

启用登录预警:当有人试图远程访问你的帐号时,Facebook会以短信或者电子邮件的方式向你发送提醒,如果这可能是一条未经授权的访问,你可以通过邮件中的链接,终止此次访问。

使用密码管理软件:“弱口令”一直是密码泄漏原因中最为常见的一种。️针对不同帐号,使用复杂强密码,有助于保障你的帐号安全。而使用密码管理软件,既方便你记忆和使用强密码,也有助于保护帐号安全。目前比较知名的国外密码管理软件有,one Password、LastPass、KeyPass等等,而国内也有洋葱这样的免费密码管理软件。

作者:STGOD

转载请标明出处:https://stgod.com/2787/